Written by Ahmed Mashhour (October 9, 2024)

いかなるIT環境においても、セキュリティーの観点で決定的に重要となるのはエンドポイント(ネットワークに接続されているPCやIoTデバイスなど)です。そして、セキュリティー対策として、EDR(Endpoint Detection and Response。「エンドポイントにおける検知と対応」の意味)が必要となります。EDRは、セキュリティー上の脅威を、PC、サーバー、スマートフォン、タブレット、IoTデバイスといったエンドポイントのレベルで検知して対応するソフトウェアの総称です。EDRは、エンドポイントの活動を継続的に監視し、データを分析して、リアルタイムで潜在的な脅威を検知します。

そして、IBM Powerの場合、導入が容易なEDRの1つが、セキュリティーとコンプライアンスのためのソリューションである「IBM PowerSC」です。

EDRは、エンドポイントからデータを収集および分析して、疑わしい挙動を検知した場合は対処します。疑わしい挙動の具体例として、トロイの木馬型プログラム、ウィルス、その他の悪意あるプログラム、データ・レベルおよびファイル・レベルのインテグリティーの変更、重要データのハッシュやシグネチャーの改ざん、ネットワークへの侵入などが挙げられます。

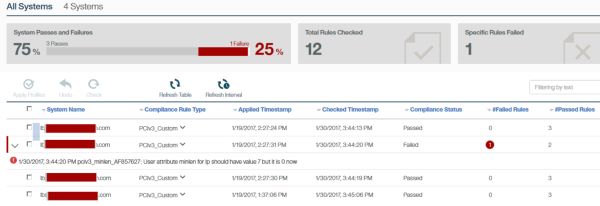

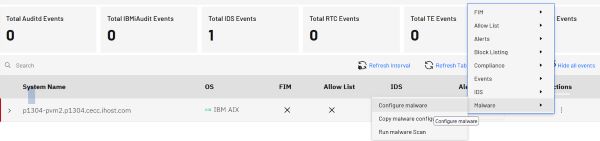

図1.エンドポイントとイベントの概要を分かりやすく表示するPowerSCの画面

EDRのために重要なPowerSCのオプション

PowerSCが非常に強力で使いやすい理由は、必要なオプションを容易に見つけられるとともに、管理やカスタマイズが可能であること、そして、重大度に基づいて自動的な対応が行われるからです。重要なオプションには、セキュリティー・コンプライアンス、自動化、アプリケーション・ファイルとライブラリー統制、脅威探索、マルウェア対策のメカニズム、侵入の検知と防止が含まれます。以下で、いくつかの機能について見てみましょう。

セキュリティーとコンプライアンスのポリシーと自動化

IBM Powerサーバー上で実行しているIBM i、AIX、VIOS、Linux、HMCのデフォルトの設定をPowerSCで変更できます。PowerSCは、企業や組織における特定のタイプのセキュリティー要件または規制要件を満たすために、様々な種類のセキュリティー・ハードニング(堅牢化)・プロファイルを提供します。

アプリケーションのファイルとライブラリーの制御

PowerSCはエンドポイントのオペレーティング・システムの性質とライブラリーを理解しているため、様々なエンドポイントに対するアプリケーションの制御がGUIインターフェースから容易に行えます。

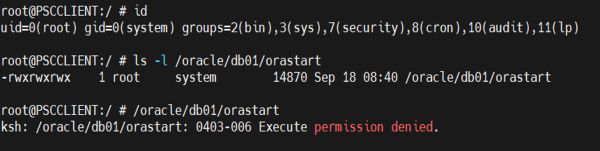

PowerSCにより、マルウェア対策のメカニズムが有効となるため、実行可能ファイルは実行前に認証が必要となります。適切に認証されていない実行可能ファイルは、設定に基づいて実行が禁じられる、または、エラーメッセージが表示されます。

図2.PowerSCはアプリケーションのファイルとライブラリーをスキャンして異常な変更を検出

図3.脅威の発生時に、PowerSCが講じる処置によってアプリケーションの実行を阻止

脅威ハンティング

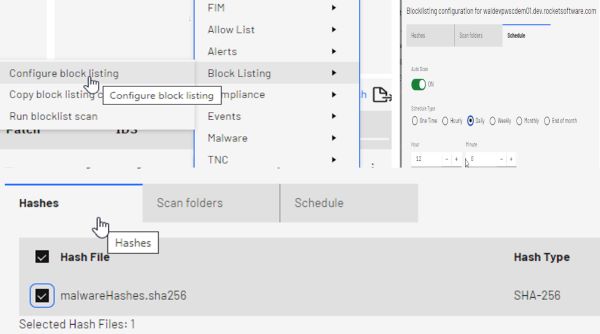

脅威ハンティングのコンセプトは、ブロックリストのタブで実行できます。ブロックリストのタブは、ユーザーが指定したウィルスのハッシュ値リストと合致するファイルをスキャンします。新しいハッシュ値リストを定期的に受け取り、要求に応じてあるいは自動的にエンドポイントをスキャンしたい場合には、そのハッシュ値のセットを検索できます。そして、管理者が即座に対処する、あるいは将来のイベントに備えて自動処置を構成できるように、PowerSCはハッシュ値のセットを報告します。

図4.脅威ハンティングのためのブロックリストと自動スキャンを構成

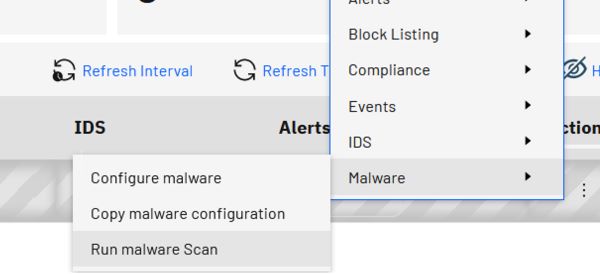

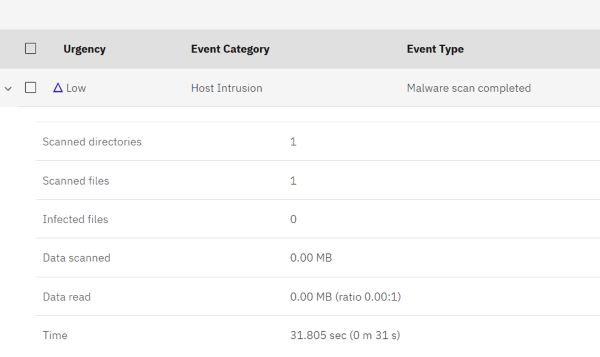

マルウェア対策のメカニズム

PowerSCのマルウェア対策機能は、ランサムウェアやウィルスなどのリスクに対処します。PowerSC GUIサーバーは、PowerSC GUIエージェントを使って構成されたエンドポイントに対するマルウェア対策を、ブラウザー・ベースで一元管理します。

図5. マルウェア対策のスキャンとスケジュールの構成

侵入の検知と防止

特定のAIX、RHEL(Red Hat Enterprise Linux)、SLES(SUSE Linux Enterprise Server)のエンドポイント用に、PowerSCは侵入検知システム(IDS)を容易に構築し、管理できます。AIXの場合、PowerSCの集中管理サーバーを使用することで、AIXのIPセキュリティー(IPSec) 機能を使って侵入検知のパラメーターを定義できます。IBM PowerサーバーにLinuxを導入している場合、PowerSCはポートスキャン攻撃ディテクター(PSAD)機能を使い、iptablesログメッセージを活用してポートスキャンやその他の疑わしいトラフィックを検出、警告するとともに、オプションとしてブロックを可能にします。侵入に対して、自動応答やアクションが設定できるのもPowerSCの良い点です。

図6.侵入状況のチェックと管理

最適化されたEDRソリューション

データを収集し、データを分析し、問題のある現象を検知して対応するためのオプションが豊富であるPowerSCは、IBM Powerサーバー環境向けの堅牢かつ容易に使用できるEDRソリューションです。PowerSCはIBM Powerサーバーで稼働するオペレーティング・システム向けに最適化されているので、セキュリティーの専門家が必要とする自動化と高度な統制を提供できます。

本記事は、TechChannelの許可を得て「PowerSC as an Endpoint Detection and Response Solution」(2024年10月9日公開)を翻訳し、日本の読者にとって分かりやすくするために一部を更新しています。最新の技術コンテンツを英語でご覧になりたい方は、techchannel.com をご覧ください。